Bulletin sur la sensibilisation en matière de cybersécurité bihebdomadaire - (Pour la période du 2 août au 15 août 2021)

Statistiques sur les courriels d’hameçonnage à Emploi et Développement social Canada

Total de courriels douteux reçus : 1908

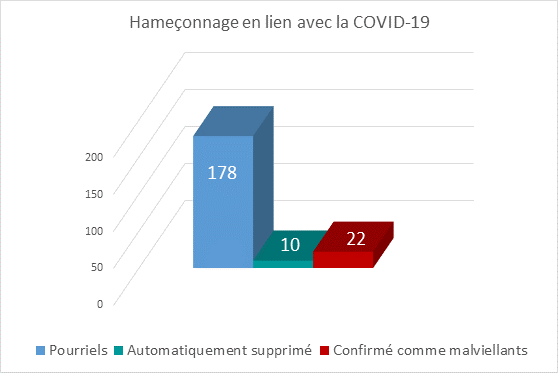

Total de courriels en lien avec la COVID-19 : 210

Principales lignes objets des courriels douteux :

- How to prepare for your retirement - September 22-23 (44 courriels)

- Découvrez comment prospérer en ligne (36)

- Re: Contact (33)

- Re: Demande de Contact Request (22)

Covid-19 Phishing

Tendances et menaces actuelles liées à la cybersécurité

Des statistiques :

- Le Centre canadien pour la cybersécurité a signalé 164 incidents au cours du mois de juillet. Parmi ceux-ci, 106 touchaient les infrastructures critiques et le Gouvernement du Canada, et comprenaient des rapports sur des tentatives de connexion suspectes, des tentatives de connexion par force brute, des campagnes d’hameçonnage et des adresses courriel fédérales comprises dans une violation des données.

- Selon un rapport de Check Point Software Technologies, les organisations du monde entier ont connu une augmentation de 29 % des cyberattaques au cours du début de 2021 comparativement à 2020. Les attaques par rançongiciels ont augmenté de 93 %. Au Canada, les données illustrent :

- L’exécution de code à distance est la cybermenace la plus commune. 61 % des attaques impliquaient un acteur menaçant essayant d’exécuter du code avec des privilèges de niveau du système. Les autres types de vulnérabilité les plus courants sont la divulgation d’informations sur le système, à savoir à un taux de 57 % et le contournement de l’authentification à un taux de 44 %.

- Le Trickbot était la forme de logiciel malveillant la plus détectée.

- 73 % de fichiers malveillants envoyés aux Canadiens ont été livrés par courriel.

État / Enjeux :

- Microsoft 365 (M365) est une cible de choix pour les cybercriminels et les acteurs de la menace d’État-nation investissent de plus en plus d’efforts dans le développement de nouveaux moyens d’accéder aux données de M365, car de plus en plus d’organisations l’utilisent pour stocker leurs données et collaborer. Le motif principal des attaquants est de voler des données. Les chercheurs ont vu des attaquants utiliser des techniques qui leur ont permis de désactiver des fonctions de sécurité telles que l’audit et la journalisation, d’automatiser le vol de données à l’aide de tactiques anciennes et d’exploiter les applications d’entreprise avec des nouvelles. Ils ont également conservé leur accès en abusant des normes d’authentification et les services de fédération d’Active Directory.

- Le célèbre groupe de rançongiciels nommé DarkSide a changé de nom pour devenir une nouvelle opération de rançongiciels nommée BlackMatter et attaque activement les organisations ministérielles. Après avoir mené l’attaque sur le plus grand pipeline de carburant des États-Unis, le groupe DarkSide a fait l’objet d’une surveillance accrue de la part des services de police internationaux, et en mai l’opération s’est soudainement arrêtée. BlackMatter est apparu en août et achète l’accès au réseau à d’autres acteurs de la menace pour lancer de nouvelles attaques. Après avoir analysé une clé de décryptage d’une victime de BlackMatter, les chercheurs ont confirmé que le nouveau groupe utilise la même méthode de chiffrage unique que DarkSide utilisait dans ses attaques.

Priorités / Prochaines étapes :

- L’utilisation des applications de Microsoft 365 telle que la messagerie, SharePoint et OneDrive peuvent améliorer le travail au quotidien, mais ils contiennent une mine d’informations précieuses pour les attaquants et ne doivent être utilisés que conformément aux politiques et aux procédures de sécurité pour protéger les informations.

Pratiques exemplaires en vedette

Classification de l’information - Protéger l’information

Savez-vous comment classer, stocker et envoyer correctement les informations que vous utilisez ou créez ?

Avec le travail à distance, nous pouvons oublier que nous devons être conscients des informations que nous partageons.

Voici quelques questions utiles à vous poser sur chaque document sur lequel vous travaillez :

- Assurez-vous de connaître le type d’informations que vous utilisez. S’agit-il de renseignements non classifiés, personnels ou ministériels ?

- Quel est le niveau de sécurité de vos informations - S’agit-il d’informations Protégé A, Protégé B, Protégé C, Confidentiel, Secret ou Très secret ?

- Si vous n’êtes pas sûr, consultez l’outil de catégorisation des informations sur iService pour aider à répondre à toutes vos questions.